Clique Aqui e saiba mais sobre o novo Projeto criado para o Acessa Sp de Guará pela monitora e projetista Flavinha Boccanera .

sábado, 30 de julho de 2011

Computação nas Nuvens – O Futuro da Internet .

A computação nas nuvens, em inglês chamada de “cloud computing”, é uma tendência na internet do futuro. Mas você sabe o que significa essa expressão? É um modelo de computação em que dados, arquivos e aplicações residem em servidores físicos ou virtuais, acessíveis por meio de uma rede em qualquer dispositivo compatível. Basicamente, consiste em compartilhar ferramentas computacionais pela interligação dos sistemas, semelhantes as nuvens no céu, ao invés de ter essas ferramentas localmente (mesmo nos servidores internos). Então acredita-se que no futuro ninguém mais precisará instalar nenhum software em seu computador para desempenhar qualquer tipo de tarefa, desde edição de imagens e vídeos até a utilização de programas de escritório (Office), pois tudo isso será acessível através da internet. Estes são os chamados serviços online. Ou seja, você simplesmente cria uma conta no site, utiliza o aplicativo online e pode salvar todo o trabalho que for feito para acessar depois de qualquer lugar. É justamente por isso que o seu computador estará nas nuvens, pois você poderá acessar os aplicativos a partir de qualquer computador que tenha acesso à internet. Dentro desse contexto, o PC será apenas um chip ligado à internet, a "grande nuvem" de computadores. Não há necessidade de instalação de programas, serviços e armazenamento de dados, mas apenas os dispositivos de entrada (teclado, mouse) e saída (monitor) para os usuários. As informações, cada vez mais aumentando, estarão disponíveis de uma forma mais acessível e cada vez mais irá crescer o mercado de “serviços on-line”, com isso, diminuirá o preço dos computadores, aumentando a presença on-line de empresas e fornecedores de serviços.Digamos que o computador do futuro é a internet. Afinal, hoje você tem um problema no computador, e está tudo perdido, é terrível. Mas com a computação nas nuvens, não vai importar se você usa o eclular, computador ou qualquer outro aparelho .. afinal, tudo estará guardado ali, na querida INTERNET. Vendo tudo isso acontecer, será que todos amam a ideia como os donos da GOOGLE amam ? Talvez sim, talvez não. Com a tecnologia da computação nas nuvens, a velocidade da internet teria que ser milhões de vezes maior do que temos, e o Brasil sofre com esse problema ainda, mas, esperamos que até que tudo esteja certo (que não vai demorar), nossa velocidade de internet esteja mais "razoável" e adequada para o uso da tecnologia da computação nas nuvens.

Hackers conseguem abrir porta de carro utilizando mensagens SMS.

Dá pra imaginar que isso seria possível ? Olhando as notícias hoje na internet, vi algo que me chamou a atenção. "Hacers conseguem abrir porta de carro utilizando mensagems SMS". Li e resolvi postar aqui no BLOG ACESSA SÃO PAULO. É pessoal, a tecnologia ainda vai nos surpreender, e muito.

Utilizando engenharia reversa (que logo vou fazer um post sobre o que é) dois hackers descobriram importantes falhas nos sistemas dos automóveis. Eles qe trabalham em uma empresa de segurança descobriram uma forma de abrir as portas de carros e até mesmo fazer a ignição de alguns modelos remotamente, utilizando apenas o protocolo de mensagens SMS para isso.

Don Bailey e Mathew Solnik trabalham na empresa de segurança iSec e contaram ao site Network World que descobriram o protocolo utilizado pelos sistemas de comunicação remota dos automóveis. Em uma apresentação, eles mostraram como é possível interceptar esta comunicação, abrir os carros e até mesmo fazer a ignição de alguns deles apenas com o uso de um notebook. (Vale destacar, porém, que os dois utilizaram o protocolo SMS, a fim de que não se confunda com mensagens de texto de celular, ainda que este protocolo seja o mesmo das mensagens).

Bailey conta que os dois demoraram apenas 2 horas para entender como era esta comunicação, como interceptar as mensagens e recriá-las a partir do notebook. Entretanto, os dois hackers não irão dar os nomes dos fabricantes ou dos sistemas até que as empresas possam resolver o problema.

A técnica foi chamada de war texting pelos dois hackers, em referência ao war driving, que consiste em ficar dirigindo pelas cidades atrás de redes wireless e captura de dados. O sistema é bastante complexo e se baseia na engenharia reversa para descoberta do protocolo de comunicação, para apenas então descobrir como conversar também com o sistema.

O site Geeky-Gadgets conta que os dois hackers conseguiram invadir dois sistemas diferentes e pretendem apresentar o War Texting na Conferência Black Hat, que ocorre na próxima semana em Las Vegas. É ou não é uma coisa de outro mundo ? Não, não é. Isso prova que temos que nos atualizar, porque o mundo hoje em dia é TECNOLOGIA. Vale a pena "mergulhar" nesse planeta tecnológico e estar por dentro de tudo que acontece.

quinta-feira, 28 de julho de 2011

12 mitos e verdades sobre a segurança do seu computador.

Será que você é capaz de dizer com toda certeza que um firewall substitui tranquilamente um antivírus ? Ou talvez que que apenas por visitar uma página, o computador pode se infectar com um vírus ? Essas e outras dúvidas vamos falar um pouco agora. E lembre-se sempre que por mais que você pense que não vai acontecer com você, afinal você não acessa nada que não seja inseguro, vamos lá, não custa nada, tenha um antivírus. Vai lá 12 mitos e verdades sobre a segurança digital.

- MITO - Dois antivírus funcionam melhor que um.

Dois antivírus instalados no computador competem entre si, deixam o sistema mais lento e abrem brecha para que a funcionalidade de um anule a proteção do outro. Em alguns casos, instalar dois softwares dessa categoria é impossível. Na teoria, o banco de dados de um antivírus atualizado deve ser igual ao de seus concorrentes. O que muda, portanto, são detalhes de desempenho e configuração. Escolha o mais apropriado para suas necessidades e imunize sua máquina.

- VERDADE - É possível ser infectado apenas visitando uma página.

Da mesma forma que mensagens de e-mails podem contar scripts maliciosos, os sites podem conter códigos da mesma natureza que são reconhecidos automaticamente pelo navegador. Muitas vezes, esses códigos são inseridos inadvertidamente em sites populares, o que aumenta ainda mais o risco. Manter o navegador e o antivírus atualizados é uma forma de evitar o problema.

- VERDADE - Vírus podem destruir fisicamente o hardware.

Os malwares não têm a capacidade de causar danos físicos diretos à máquina, mas podem induzir algum componente do computador à exaustão ou mesmo alterar os códigos nativos de placas e outras peças. Em alguns desses casos, o usuário pode perder para sempre o componente afetado.

- MITO - Um firewall funciona como um antivírus.

Um firewall é complementar ao antivírus e em hipóteses alguma pode substituí-lo. Os firewalls são programas utilizados para evitar que conexões suspeitas e não autorizadas vindas da internet tenham acesso ao computador do usuário. Grande parte dos antivírus possui bons firewalls. Mesmo assim, os sistemas operacionais contam com uma versão nativa do "escudo digital".

- VERDADE - Abrir e-mails sem abrir anexo pode ser perigoso.

Algumas mensagens podem vir com códigos maliciosos chamados de scripts embutidos no texto da mensagem. Se o programa usado para ler e-mails está configurado para interpretar scripts automaticamente, a máquina do usuário poderá ser infectada. Desabilite a função (nas configurações de auto execução do Windows, por exemplo) e mantenha o software sempre atualizado.

- VERDADE - Vírus podem deixar o computador lento.

"Tá uma carroça. Deve ser vírus." A frase anterior é quase um dito popular. E quem diz isso está com a razão. Alguns programas maliciosos utilizam a máquina do usuário remotamente para abusar da capacidade de processamento do computador e, entre outras atividades, propagar spams. Além disso, os malwares podem utilizar parte da banda larga do usuário para trocar informações, causando a impressão de que o sinal da internet está debilitado. Portanto, por mais "pesado" que seja um antivírus, é melhor mantê-lo em funcionamento a ter de arcar com as consequências de uma invasão.

- MITO - Os antivírus protegem contra todo tipo de ameaça.

Os antivírus são essenciais, mas não são eficazes como malwares, adwares, spywares ou trojans ( veja aqui o que faz cada uma dessas pragas). Existem programas específicos para esses outros tipos de ameaça. O ideal é manter os dois tipos de softwares instalados e atualizados.

- VERDADE - Um programa malicioso pode ficar alojado no sistema sem ser notado.

Há muita verdade nesta afirmação. Aliás, a maioria das ameaças utiliza essa técnica hoje. Quanto mais "imperceptível" for o invasor, mais danos ele conseguirá executar sem ser notado. Foi-se o tempo em que hackers criavam vírus apenas para importunar os usuários. A crescente demanda de comércio eletrônico e gerenciamento de conta bancária por meio da web têm atraído a ação dos criminosos. Não se esqueça de executar uma verificação em todo o sistema periodicamente.

- MITO - Antivírus pagos são mais eficazes.

Os antivírus pagos costumam oferecer recursos mais sofisticados, que integram outros softwares e facilitam a vida do usuário. Ainda assim, os sistemas de proteção dos softwares gratuitos são tão eficazes quanto, desde que sejam atualizados periodicamente. Segundo Cristine Hoepers, analista de segurança do Cert.br (setor de segurança do Comitê Gestor da Internet no Brasil), não existe um antivírus que proteja o computador contra 100% das ameaças, seja ele pago ou gratuito. Mesmo assim a ferramenta é indispensável.

- VERDADE - Um vírus pode vir embarcado em um arquivo (ex: JPG, WMV, PDF).

É possível introduzir códigos maliciosos dentro de arquivos. Esses códigos exploram versões vulneráveis dos softwares utilizados para abri-los. Por isso é tão importante manter os programas sempre atualizados, já que atualizações surgem periodicamente e visam diminuir os riscos.

- VERDADE - Usar computadores públicos é mais perigoso.

Talvez "perigoso" não seja a palavra correta, mas fato é que o usuário não tem o controle dos softwares de um computador público. Sendo assim, o sistema está mais suscetível a abrigar arquivos mal-intencionados, que captam informações confidenciais como contas e senhas. Evite acessar redes sociais e contas de e-mail em locais públicos.

- VERDADE - Os pendrives podem propagar vírus e outras ameaças.

Os crackers abusam do poder de mobilidade do pendrive e desenvolvem ameaças capazes de alojarem-se na unidade de memória (no caso o pendrive) assim que plugada ao computador. Dica: faça uma verificação nas unidades de memória sempre que possível (no gerenciamento do antivírus é possível escolher a verificação para unidades específicas) e desabilite funções do sistema operacional que executam os arquivos do pendrive automaticamente.

quarta-feira, 27 de julho de 2011

Prefeito Marco Aurélio visita Posto do Acessa São Paulo

No dia 27/07, a Escola Técnica Municipal Arthur Affonso Bini, dirigida pelo Sr. Jordão I.E. da Silva, recebeu a ilustre visita do Prefeito Marco Aurélio Migliori que acompanhou as aulas de informática, na qual conta com um novissimo DataShow e um telão, no qual ajudou melhorar muito a qualidade do curso.

Acompanhado da Assessora Técnica, responsável pela Inclusão Digital do município de Guará, Fabiana Junqueira Seribeli (Bibi), o Prefeito conheceu os 7 novos computadores do Posto Acessa São Paulo, que é um Programa de Inclusão Digital do governo do Estado de São Paulo.

Acompanhado da Assessora Técnica, responsável pela Inclusão Digital do município de Guará, Fabiana Junqueira Seribeli (Bibi), o Prefeito conheceu os 7 novos computadores do Posto Acessa São Paulo, que é um Programa de Inclusão Digital do governo do Estado de São Paulo.

Wireless e Wi-fi, qual a diferença ?

Uma pergunta que me fizeram a alguns dias atrás foi a seguinte: Meu notebook funciona com Wireless ou Wi-Fi ? Então vendo essa dúvida vamos entender melhor estes dois termos que apesar de muita gente achar que é a mesma coisa, entretanto existem algumas diferenças.

Wireless - Traduzindo do inglês significa "sem fio". As redes Wireless utilizam como meio de rádiofrequencia, então todo tipo de transmissão que utiliza ondas de rádio são também rede wireless. Existem diversos tipos de comunicações que utilizam este meio como exemplo: telefones sem fio, infravermelhos como um controle remoto, rádio amadores, etc. Todas estas formas de comunicação sem fio podem ser chamadas de redes Wireless pois não dependem de cabo (cabo UTP, fibra, coaxial, etc). Outra característica é que normalmente operam com a freqüência de 2.4 Ghz, que é uma freqüência livre ou seja não depende de autorização dos órgãos regulamentadores (ANATEL) para instalação e utilização, diferentemente de redes celulares que devem seguir um protocolo de normas e procedimentos para operação.

Wi-Fi – É uma marca licenciada pela Wi-Fi Alliance, uma união entre fabricantes de hardware inicialmente liderada por (3Com, Nokia e Lucent) hoje com inúmeros fabricantes ao redor do mundo. O termo Wifi designa aparelhos que obedecem o padrão IEEE 802.11 (A,B e G). Este define entre outras coisas: as normas de interoperabilidade entre equipamentos, freqüência de operação, protocolos de segurança como (Wep, WPA, WPA2) entre outros aspectos técnicos dos equipamentos.

Sendo assim quando você ver um equipamento com o selo Wi-Fi significa que, além dele ser um equipamento com recursos Wireless, ele também segue o padrão definido pelos fabricantes da Wi-Fi Alliance. Resumindo então mais ou menos, toda rede Wi-Fi é uma rede Wireless, mas nem toda rede Wireless é uma rede Wi-Fi. E também toda conexão que ocorre sem uso de cabos ou fios é uma conexão Wireless.

Diferença entre Curso técnico e Curso Profissionalizante.

Ao contrário do que muitas pessoas pensam, curso técnico e curso profissionalizante não são a mesma coisa, existem grandes diferenças entre eles, por exemplo, existem pré-requisitos para ingressar em um curso técnico, que já no curso profissionalizante não existe.

Atualmente o Ministério da Educação (MEC), através do Catálogo Nacional de Cursos Técnicos, rege a questão do ensino técnico no país. A conclusão de ensino fundamental é um pré-requisito para que alguém possa participar de um curso técnico. Neste nível de formação, há três modalidades de ensino:

- Integrado: Nesta modalidade o aluno cursa o ensino médio juntamente com o ensino técnico. É o que acontece com a maioria dos alunos do ensino técnico no Brasil.

- Concomitância Externa: O aluno faz o ensino médio e o técnico paralelamente, ou seja, faz o médio em uma escola e o técnico em outra. O pré-requisito para esta modalidade é cursar pelo menos o 2º ano do ensino médio.

- Subsequente: O aluno cursa o ensino técnico após a conclusão do ensino médio. Esta modalidade é mais conhecida por pós-médio.

Normalmente aqueles que ingressam nos cursos técnicos têm pouco ou nenhum conhecimento acerca da área em que vão estudar.

Diz-se que o foco dos cursos técnicos é formar um profissional “multiuso”, com um currículo que abrange as grandes áreas de atuação onde o profissional recém formado poderá trabalhar.

A ideia por trás dessa multidisciplinaridade é que o técnico recém formado tenha em mente uma ideia do que faz cada área da informática e possa decidir, numa possível graduação, em que área quer dedicar seus estudos.

Já os cursos profissionaliantes são voltados para, como o próprio nome diz, a profissionalização dos seus alunos. Quase a totalidade dos que ingressam nos cursos profissionalizantes já possuem um conhecimento prévio na área e querem se aperfeiçoar em determinada ferramenta/prática.

A duração dos cursos profissionalizantes em relação aos técnicos também é bem diferente. Nos profissionalizantes a duração normalmente não passa dos 6 meses, já nos cursos técnicos a duração normalmente chega ao 1,5 ano.

Outro fator importante que diferem ambas as formações, é que o curso técnico lhe dá um diploma e uma graduação acadêmica de nível técnico, já o profissionalizante não lhe dá esse título. Além disso, a maioria dos técnicos possuem piso salarial, o que não existe nos egressos de cursos profissionalizantes. Resumindo então, os Cursos Técnicos são comos os Cursos Superiores, pois te QUALIFICAM, já os Cursos Profissionalizantes, apenas te CAPACITAM.

Driver, o que é ?

Estamos cansado de ver problemas de computadores, e nem sempre sabemos o que é. E de pensar que se o computador não está saindo som, seja necessário apenas instalar um programinha, um tal driver, e não trocar as caixinhas de som, ou algo do tipo. Alguns dias atrás, um usuário do Posto Acessa Sp veio me perguntar o que seria um Driver, fiquei pensando em como explicar e saber o porque dele ter tal dúvida e resolvi fazer o post aqui (além é claro, de ter explicado para o usuário o que venha ser). Enfim, o Driver seria em poucas palavras, um pequeno programa que permite ao dispositivo de hardware se comunicar com o computador.Ele funciona como um telefone que transmite as mensagens dos programas para a parte física do computador, para que quando você instale algo (como um jogo, por exemplo), ele possa funcionar corretamente. Ele permite a comunicação de alto nível entre os programas do computador para que possam efetuar a interação com os dispositivos de hardware. Os drivers estão sempre ligados a um hardware e são específicos para cada Sistema Operacional.

O dispositivo de driver simplifica a programação agindo como um tradutor que traduz os comandos do Sistema para o hardware, fazendo com que eles “falem a mesma linguagem” e consigam agir em conjunto. Em termos técnicos, ele traduz mensagens de programação de alto nível para comandos de baixo-nível, que é utilizado pela maioria dos dispositivos de hardware.

Todos os tipos de dispositivo (como modems, impressoras, web cam, etc) necessitam de um driver para seu funcionamento. Escrever um driver requer um conhecimento avançado de como o hardware funciona e como o software deverá se comportar com relação a ele. Os drivers as vezes são encontrados ao instalar o sistema operacional, outras vezes vem junto com o hardware ou então temos que procurar na internet (e que ás vezes é complicado para encontrar). Então, vale lembrar que se algum dispositivo não esteja funcionando, seja problema de driver mal instalado, ou que nem esteja instalado. E devemos lembrar que sempre deve existir um tradutor entre duas coisas que não são do mesmo tipo, ou seja, é o papel do Driver.

segunda-feira, 25 de julho de 2011

Conhecendo todas as partes do computador.

Á pedidos, hoje no blog o post vai ser sobre nosso querido e amado COMPUTADOR, aquele ser estranho que alguns conhecem, outros não .. alguns tem medo de colocar a mão, outros já reviram ele todo, alguns são brancos, outros pretos, transparentes, abertos, fechados enfim .. tem de tudo quanto é jeito. São monitores pequenos, grandes, antigos, atuais e etc. Visando uma certa dificuldade em relação á tudo que possui um computador, o post vai tentar esclarecer um pouco sobre esse nosso camarada. Olhando assim por cima, vemos uma telinha, uma caixa preta, um mouse que direciona uma setinha na tela e um teclado cheio de botões com letras, números e caracteres especiais. Vamos tentar falar um pouco de tudo isso, mas ir além um pouquinho, quero dizer que vamos entrar dentro do computador, ou melhor, dentro do gabiente (essa caixa onde apertamos o botão para ligar o computador), pois é dentro dela que fica todos os componentes que faz com o que o computador funcione. Então, vamos lá!

Existe uma espécie de "televisãozinha" que é a tela onde vemos tudo que acessamos e etc. Isso se chama MONITOR. Ele só serve para exibir o que fazemos, nada fica armazenado nele, portanto, caso ele estrague, é só comprar outro. Outra coisa seria o GABINETE, essa caixa onde fica o botão de "ligar", o gabinete é apenas uma caixa de metal onde armazena a placa e peças do computador, funciona como um armário, é só para proteger as peças. Temos o TECLADO que a função como já sabem é digitar, entrar com dados, e o MOUSE que funciona como um "guia", você seleciona o que quer fazer no computador com ele (já que não dá para ir direto com os dedos na tela). Além desses, tem os mais importantes, que são internos (dentro do GABINETE). As principais peças internas para um computador funcionar são as seguintes:

- Placa mãe com processador;

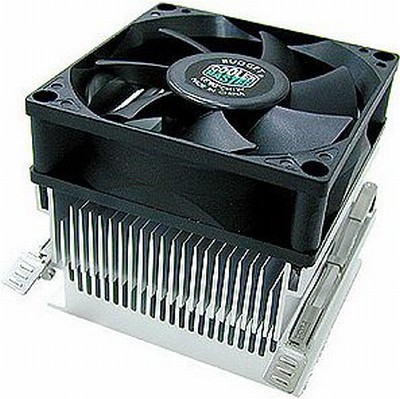

- Cooler;

- Memória Ram;

- HD;

- fonte.

Sem o processador, memória ram ou hd um micro não funciona.

Placa mãe ou motherboard

A placa mãe também chamada de MotherBoard é a maior e a principal placa que existe dentro do nosso gabinete. Todas as peças do nosso computador são ligadas na placa mãe por isso dizemos que ela é a mãe de todas as placas ou seja ela é a principal placa, sem ela o micro não funciona. Na placa mãe encontra-se o processador e em cima do processador fica o cooler que é o ventilador responsável por resfriar o processador que é uma peça que esquenta muito facilmente.

Cooler

É um "ventiladorzinho" que é responsável para resfriar o processador, fonte, etc.

Memória Ram

A memória RAM é um outro tipo de memória que as informações ficam enquanto o computador estiver ligado, mas nada ficar armazenado nela, ou seja, desligou o computador ela apaga. As informações, documentos e arquivos salvos, estão no HD.

Processador

O processador é o cérebro do computador ele é responsável por todo o processamento da máquina. Para os iniciantes em informática basta por enquanto saber que o processador é a central de processamentos da máquina e que ele também é um dos responsáveis pela velocidade do micro. Temos alguns exemplos: Celeron, Dual Core, Core 2 Duo, Core i3, Pentium, e etc.

O processador é o cérebro do computador ele é responsável por todo o processamento da máquina. Para os iniciantes em informática basta por enquanto saber que o processador é a central de processamentos da máquina e que ele também é um dos responsáveis pela velocidade do micro. Temos alguns exemplos: Celeron, Dual Core, Core 2 Duo, Core i3, Pentium, e etc.HD - Hard Disk ou Disco Rígido

O HD é uma peça que serve para guardar tudo aquilo que você faz ou instala no seu computador. O HD é um dispositivo de armazenamento, existem hd's com vários tamanhos ou seja com várias capacidades de armazenamento. O tamanho de um HD é medido em mega byte ou giga bytes que são unidades de medidas utilizadas para indicar a capacidade de armazenamento dessa peça. Se o seu HD estragar tudo aquilo que você tinha salvo dentro dele ou seja tudo aquilo que você tinha no seu computador provavelmente será perdido.

O HD é uma peça que serve para guardar tudo aquilo que você faz ou instala no seu computador. O HD é um dispositivo de armazenamento, existem hd's com vários tamanhos ou seja com várias capacidades de armazenamento. O tamanho de um HD é medido em mega byte ou giga bytes que são unidades de medidas utilizadas para indicar a capacidade de armazenamento dessa peça. Se o seu HD estragar tudo aquilo que você tinha salvo dentro dele ou seja tudo aquilo que você tinha no seu computador provavelmente será perdido. FONTE

Nada mais é que o que dá energia para as peças funcionarem, são fios que ligam a placa e atrás do gabinete fica um lugar onde se encaixa o fio que vai na tomada de energia.

domingo, 24 de julho de 2011

Lixo Eletrônico: o que é, quais os problemas que causa e o que fazer para mudar ?

Nós Brasileiros, moramos em um país que é considerado (segundo uma matéria publicada no Estadão) o maior produtor de lixo eletrônico entre os paises emergentes, grande problema não é mesmo? Mas afinal, o que seria esse tal "Lixo Eletrônico" ? Tentando esclarecer melhor vale lembrar que tudo que consumimos em nosso dia a dia gera restos, resíduos .. e com as coisas eletrônicas não é diferente, afinal .. a cada segundo que passa a tecnologia muda, avança, e ai surgem aparelhos de celular mais modernos, computadores mais eficientes, menores, mais rápidos, televisões maiores e assim por diante, e com tudo isso acontecendo, para onde vão os equipamentos antigos ? Vai para o lixo, e o pior, sem receber um tratamento específico. Os países que mais sofre com problema de lixo eletrônico são os que estão em desenvolvimento. O problema que o lixo eletrônico causa é muito grande, é grave, afinal .. o lixo eletrônico possui componentes tóxicos que contaminam o solo e a água, causando assim danos á saúde das pessoas, e é por isso que devemos refletir antes de jogar fora os aparelhos elétricos e eletrônicos .. devemos pensar no destino que eles tomarão. Mas o que fazer então com tal lixo ? Bom, se não é mais útil pra você, uma alternativa seria doá-lo, talvez o que não é útil para você, pode ser para outra pessoa mas, vale lembrar que devemos doar para alguém que realmente vai usar e não jogar fora e causar problemas da mesma forma .. procure um amigo, familiar ou instituições que pode aproveitar esse aparelho. Falando em instituições, fuçando na internet conheci a CDI, que é o Comitê para Democratização da Informática, é uma ong que trabalha com a inclusão digital em todo Brasil, e eles recebem doações de computadores e equipamentos usados. Talvez não exista uma CDI na sua cidade, mas exista ongs parecidas, ou até que possam fazer um certo "arrastão" desse "lixo eletrônico" e encaminhar para alguma instituição próxima que saiba aproveitá-lo. Pilhas e baterias também não podem ficar de fora, existe vários pontos de coleta seletiva onde é possível descartá-las, deve-se procurar saber .. e também tem os aparelhos de celular, alguns fabricantes de celular recolhem esses aparelhos e baterias antigas e encaminham para reciclagem, então, entre em contato com o fabricante e saiba o ponto de coleta mais próximo, consulte a operadora do seu celular, eles também podem ter pontos de coleta. Então vale lembrar que mesmo que você não more em uma cidade grande, pode existir iniciativas de reciclagem e coleta de lixo eletrônico em sua região, e você mesmo pode fazer isso. Vamos pesquisar, divulgar essas iniciativas para todas as pessoas, e colaborar para um planeta mais saudável e sem poluição!

quinta-feira, 21 de julho de 2011

Hardware e Software, qual a diferença ?

Quem é que nunca teve problemas com o seu computador e foi "obrigado" a chamar aquele técnico que chega e fala um monte de palavra esquisistas e técnicas ? Pois é, isso é normal. Problemas de hardware, de software, de sistemas ... etc! Falando com um usuário do acessa, surgi a dúvida: O que seria hardware e software ? Qual a diferença desses termos ? .. Bem, a grosso modo, hardware seria o que você CHUTA, e o software é o que você XINGA, não deu pra entender, não é mesmo ? Veja bem, de um modo geral o termo hardware se refere a qualquer coisa “física” ligado ao mundo da computação: gabinete, monitor, teclado, etc.

Já o termo software foi criado a partir do momento em que os fabricantes de computadores começaram a desenvolver programas para seus equipamentos, ou seja, esses conjuntos de instruções que comandam o computador são, na teoria, parte do hardware mas ao mesmo tempo, ele não é algo material, físico, duro. São programas que usamos no computador, sistemas operacionais (xp, linux, seven), mensageiros (msn messenger, amsn) entre outros. É a parte lógica do computador. Em geral, o software permite coordenar o funcionamento do hardware.

Concluindo, basicamente hardware e software é isso mesmo, um você chuta, e o outro você xinga, porém, precisamos dos dois na computação.

quarta-feira, 20 de julho de 2011

Redes sociais e sua presença no mundo.

Não tem como como negar que a tecnologia trouxe um grande avanço para a vida das pessoas, e basicamente de 2009 pra cá, o forte na internet tem sido as redes sociais.

Elas vieram para ficar e se tornaram uma forma de socialização com as pessoas e o mundo. Não satisfeitos com a tecnologia presente nas mãos das pessoas em todos lugares com acesso ao notebook, temos agora os celulares com acesso 24h á internet e é claro, com aplicativos direto para as redes sociais, que faz com que as pessoas acessem o tempo todo, de qualquer lugar. E é ai então que fica claro que elas se tornaram parte da rotina das pessoas, sendo assim quase impossível ficar sem ter acesso á elas durante um dia.

Twitter, orkut, facebook, msn, my space e a mais nova Google PLus ou Google + e tantas outras redes sociais fizeram com que as relações se tornassem cada vez mais tecnológicas e virtuais, colaborando assim para muita coisas boas e também coisas ruins.

Elas vieram para ficar e se tornaram uma forma de socialização com as pessoas e o mundo. Não satisfeitos com a tecnologia presente nas mãos das pessoas em todos lugares com acesso ao notebook, temos agora os celulares com acesso 24h á internet e é claro, com aplicativos direto para as redes sociais, que faz com que as pessoas acessem o tempo todo, de qualquer lugar. E é ai então que fica claro que elas se tornaram parte da rotina das pessoas, sendo assim quase impossível ficar sem ter acesso á elas durante um dia.

Twitter, orkut, facebook, msn, my space e a mais nova Google PLus ou Google + e tantas outras redes sociais fizeram com que as relações se tornassem cada vez mais tecnológicas e virtuais, colaborando assim para muita coisas boas e também coisas ruins.

Vantagens

Através das redes sociais pode-se divulgar muita coisas, como por exemplo, currículos, trabalhos, ideias, vagas de serviços, vídeos, empresas, músicas, sites, blogs e mais um monte de coisas, afinal .. as notícias surgem de forma bem rápida e a troca de informações também. Elas nos ajudam a encontrar amigos antigos, parentes que não sabemos onde estão e até o "par perfeito", possibilitando conhecer novas pessoas, comprar produtos e etc. Assim fica claro que ocorreu uma facilitação na vida das pessoas.

Desvantagens

Vendo a tal presença e impacto que as redes sociais causam na vida das pessoas, surgiram então os crimes virtuais, golpes .. aquelas pessoas mal intencionadas que querem aproveitar de tal tecnologia com falsas informações, perfis falsos, sem contar as brigas expostas a todos usuários, a exposição de imagens e da vida pessoal dos usuários, e também o fato das pessoas se acostumarem com o "virtualismo" e ter assim a dificuldade em se relacionar com as outras no mundo real que é o vício compulsivo (muitos ficam dependentes das redes sociais e se esquecem do mundo real).

Sabendo como utilizar as redes sociais e na dose certa não tem nenhum problema.

O primordial é ter um equilíbrio, pois tudo em excesso é prejudicial a nossa vida.

E claro que a vida real é sempre mais importante que a virtual e jamais deve ser substituída, mas será que os apaixonados pela informática, tecnologia, internet e vida virtual conseguem concordar com isso? Eis a questão.

O primordial é ter um equilíbrio, pois tudo em excesso é prejudicial a nossa vida.

E claro que a vida real é sempre mais importante que a virtual e jamais deve ser substituída, mas será que os apaixonados pela informática, tecnologia, internet e vida virtual conseguem concordar com isso? Eis a questão.

terça-feira, 19 de julho de 2011

HACKERS E CRACKERS, QUAL A DIFERENÇA?

Hacker e cracker são bem parecidos e bastante confundidos por aqueles que não dominam com perfeição o “informatiquês”. Na verdade, ambos são experts em computadores, são pessoas que possuem habilidades extraordinárias em lidar com sistemas e programações, e que dedicam muito tempo estudando o assunto. O que os difere é o uso que fazem destes conhecimentos. Resumindo os Hackers são os que quebram senhas, códigos e sistemas de segurança por puro prazer em achar falhas, ou até por receber por isso, sendo assim um profissional ético, muitas empresas contratam hackers éticos pra testar a segurança de uma rede interna e corrigir falhas e avisar sobre possivéis invasões pagando muito bem pelo serviço, pois eles obtem informações privilegiadas mais são éticos pra manter em sigilo. Já os Crackers são os que fazem isso também, mas com um objetivo bem ruim, ou seja, os Crackers são criminosos virtuais, que roubam as pessoas usando seus conhecimentos e estratégias no mundo da computação, são pessoas que atacam outras máquinas com fins criminosos com um objetivo traçado: capturar senhas bancárias, números de conta e informações privilegiadas que lhes despertem a atenção. Muitas empresas distribuem seus sofwares na forma TRIAL de 30 dias de utilização, os crackers usando de conhecimentos avançados, encontra uma forma de "bugar" ou seja, invadir esses sofwares empresarias , fazendo com que funcionem mais de 30 dias ou acham chaves de registro vasculhando o código e registrando de forma ilegalmente o programa, e assim disponibilizam na internet para todos. Bom isso não é? Não ter que pagar pelo software que na verdade deveria ser pago, pois não é FREE. Issoé bom, mas é ilegal. Em geral um hacker não gosta de ser confundido com um cracker.

Clique Aqui e veja um vídeo falando sobre o assunto.

PESQUISA COM OS MONITORES DO ACESSA SP

Pesquisa com Monitores do Acessa SP 2011! Entre os dias 18 de julho e 8 de agosto, todos os monitores e monitoras do Programa Acessa SP devem participar da Pesquisa com Monitores, respondendo o questionário on-line. Essa pesquisa é muito importante para conhecermos o perfil dos monitores, hábitos na internet e as sugestões e opiniões sobre o Programa Acessa SP.O questionário é rápido e fácil de responder! É através da participação de todos que fazemos o Acessa SP cada vez melhor!

Pesquisa com Monitores do Acessa SP 2011! Entre os dias 18 de julho e 8 de agosto, todos os monitores e monitoras do Programa Acessa SP devem participar da Pesquisa com Monitores, respondendo o questionário on-line. Essa pesquisa é muito importante para conhecermos o perfil dos monitores, hábitos na internet e as sugestões e opiniões sobre o Programa Acessa SP.O questionário é rápido e fácil de responder! É através da participação de todos que fazemos o Acessa SP cada vez melhor! CLIQUE AQUI e responda o questionário se você é monitor do ACESSA SP.

segunda-feira, 18 de julho de 2011

OBA ! Chegaram os novos computadores .

Nosso Posto Acessa São Paulo de Guará, recebe novos computadores.

Foi feito a busca dos computadores no dia 14/07 em São Paulo, e feita a instalação dos mesmos na segunda-feira dia 18/07. Os usuários ficaram bem alegres com a chegada dos novos computadores.

Clique Aqui e veja mais fotos.

quarta-feira, 13 de julho de 2011

Qual a Importância da Informática ?

Os dias estão passando e a informática está cada vez mais tendo importância na sociedade. São sites de relacionamentos, softwares educativos, sites de empregos e mais milhões de coisas que você encontra no mundo digital. A informática está presente em todo lugar, e é mais do que necessário ter um conhecimento básico para não ficar para atrás. O mercado de trabalho está cada vez mais exigente, e hoje em dia, é quase impossível existir uma empresa que na qual não exista um computador. Com a internet podemos fazer milhões de coisas, dentre elas, adquirir conhecimento com cursos gratuitos, estar atualizado com o mundo através de notícias atualizadas de segundo á segundo, conseguir emprego, escrever sobre sua vida em blogs, ter um perfil na internet e etc. Cresce o número de famílias que possui um computador em casa, mesmo que não tenha acesso á internet, e o governo vendo tal demanda de usuários, coloca a disposição da sociedade várias salas de informática com monitores a disposição de ensinar e auxiliar no uso dos computadores e da internet. Esta ferramenta está auxiliando pais e filhos mostrando um novo jeito de aprender e ver o mundo. Quando se aprende a lidar com o computador novos horizontes se abrem na vida do usuário.

Hoje é possível encontrar o computador nos mais variados contextos: empresarial, acadêmico, domiciliar, o computador veio para inovar e facilitar a vida das pessoas. Não se pode mais fugir desta realidade tecnológica. Vivemos em um mundo tecnológico, onde a Informática não pode ser vista como meramente “mais uma tecnologia”. É uma “nova tecnologia” que oferece transformação pessoal, além de favorecer a formação tecnológica necessária para o futuro profissional na sociedade. Dessa forma devemos entender a Informática não como uma ferramenta neutra que usamos simplesmente para apresentar um conteúdo. Devemos ter a percepção que, quando a usamos como conhecimento, estamos sendo modificados por ela e nos transformando em pessoas melhores e atualizadas, que é um grande diferencial. Então o que deve-se fazer é estar ligado nesse mundo digital da informática, procurando sempre estar atualizado. Não é necessário conhecer tudo sobre o assunto, mas sim saber que existe tais coisas, e que elas mudam e ajuda muito a vida da sociedade.

Hoje é possível encontrar o computador nos mais variados contextos: empresarial, acadêmico, domiciliar, o computador veio para inovar e facilitar a vida das pessoas. Não se pode mais fugir desta realidade tecnológica. Vivemos em um mundo tecnológico, onde a Informática não pode ser vista como meramente “mais uma tecnologia”. É uma “nova tecnologia” que oferece transformação pessoal, além de favorecer a formação tecnológica necessária para o futuro profissional na sociedade. Dessa forma devemos entender a Informática não como uma ferramenta neutra que usamos simplesmente para apresentar um conteúdo. Devemos ter a percepção que, quando a usamos como conhecimento, estamos sendo modificados por ela e nos transformando em pessoas melhores e atualizadas, que é um grande diferencial. Então o que deve-se fazer é estar ligado nesse mundo digital da informática, procurando sempre estar atualizado. Não é necessário conhecer tudo sobre o assunto, mas sim saber que existe tais coisas, e que elas mudam e ajuda muito a vida da sociedade.

segunda-feira, 11 de julho de 2011

Afinal, o que é Software Livre ?

A definição que muitos tem quando se diz o termo "Software Livre" é de pensar que significa que é "Software Free", que na verdade não é a mesma coisa. O Software Free nada mais é que um software gratuito, disponibilizado sem você precisa pagar por isso. Já o Software Livre vai além. Para tentar deixar claro o que é software livre, bastamos dizer que é ter o poder de pegar o software e fazer uma Engenharia Reversa do mesmo, mas eis a questão, o que seria fazer Engenharia Reversa ?

A definição que muitos tem quando se diz o termo "Software Livre" é de pensar que significa que é "Software Free", que na verdade não é a mesma coisa. O Software Free nada mais é que um software gratuito, disponibilizado sem você precisa pagar por isso. Já o Software Livre vai além. Para tentar deixar claro o que é software livre, bastamos dizer que é ter o poder de pegar o software e fazer uma Engenharia Reversa do mesmo, mas eis a questão, o que seria fazer Engenharia Reversa ? Bom, falando mais facilmente .. o Software Livre seria ter a liberdade dos usuários executarem, copiarem, distribuírem, estudarem, modificarem e aperfeiçoarem o software, que no caso, possui o seu código fonte aberto. Mais precisamente, ele se refere a quatro tipos de liberdade, para os usuários do software:

- A liberdade de executar o programa, para qualquer propósito (liberdade nº 0)

- A liberdade de estudar como o programa funciona, e adaptá-lo para as suas necessidades (liberdade nº 1). Acesso ao código-fonte é um pré-requisito para esta liberdade.

- A liberdade de redistribuir cópias de modo que você possa ajudar ao seu próximo (liberdade nº 2).

- A liberdade de aperfeiçoar o programa, e liberar os seus aperfeiçoamentos, de modo que toda a comunidade se beneficie (liberdade nº 3). Acesso ao código-fonte é um pré-requisito para esta liberdade.

VANTAGENS

Liberdade para executar um programa para qualquer finalidade;

Liberdade para estudar um programa, e adaptá-lo às suas necessidades;

Liberdade de distribuir cópias e assim ajudar um colega, uma instituição qualquer;

Liberdade de melhorar o programa e entregá-los à comunidade.

Custo social é baixo;

Não se fica refém de tecnologia proprietária;

Independência de fornecedor único;

Desembolso inicial próximo de zero;

Não obsolescência do hardware;

Robustez e segurança;

Possibilidade de adequar aplicativos e redistribuir versão alterada;

Suporte abundante e gratuito;

Sistemas e aplicativos geralmente muito configuráveis.

DESVANTAGENS

Interface de usuário não é uniforme nos aplicativos;

Instalação e configuração pode ser difícil;

Mão de obra escassa e/ou custosa para desenvolvimento e/ou suporte.

Falta de pessoal técnico

Pessoas acostumadas com o Windows pode apresentar algumas incompatibilidades

com softwares proprietários;

Alguns Exemplos de Softwares Livres

Linux - Sistema Operacional

AMSN - Mensageiro eletrônico similar ao MSN;

Br Office: Suite de escritório mas que pode ser adaptada ao contexto educativo. Vem com o Writer (Editor de Texto), Calc (Planilha), Impress (apresentação), Draw (Desenho), Math (Banco de Dados).

Vencedores do II Prêmio Acessa SP

No dia 6 de Julho aconteceu no Centro Brasileiro de Estudos da América Latina – CBEAL a premiação dos vencedores do prêmio Acessa SP. A cerimônia aconteceu durante o Encontro Regional de São Paulo, premiou Muriel Jairo Brefore, de Pirangi, com o Blog Conhecendo a Minha História, Junio César, de São Lourenço da Serra, com seu projeto Google Docs, e Elizângela Aparecida, de Marabá Paulista, com o projeto Introdução à Educação Digital, que foi o Projeto Destaque do II Prêmio AcessaSP. Muriel, além disso, recebeu o prêmio na categoria Prêmio dos Projetistas, em eleição realizada na segunda fase do Prêmio. Foram inscritos no prêmio 53 projetos, e passado por fases de premiação e avaliação, restando 12 finalistas, que cada um deles ganharam máquina fotográfica digital, um certificado, um troféu e uma placa para o posto. Além disso, os três vencedores receberam um netbook e o projeto destaque, um datashow.

No dia 6 de Julho aconteceu no Centro Brasileiro de Estudos da América Latina – CBEAL a premiação dos vencedores do prêmio Acessa SP. A cerimônia aconteceu durante o Encontro Regional de São Paulo, premiou Muriel Jairo Brefore, de Pirangi, com o Blog Conhecendo a Minha História, Junio César, de São Lourenço da Serra, com seu projeto Google Docs, e Elizângela Aparecida, de Marabá Paulista, com o projeto Introdução à Educação Digital, que foi o Projeto Destaque do II Prêmio AcessaSP. Muriel, além disso, recebeu o prêmio na categoria Prêmio dos Projetistas, em eleição realizada na segunda fase do Prêmio. Foram inscritos no prêmio 53 projetos, e passado por fases de premiação e avaliação, restando 12 finalistas, que cada um deles ganharam máquina fotográfica digital, um certificado, um troféu e uma placa para o posto. Além disso, os três vencedores receberam um netbook e o projeto destaque, um datashow. Os 12 Finalistas

Posto | Projeto | Projetista |

Barão de Antonina | Josimara Bortoti | |

Ilha Solteira | Ana Luiza Xavier | |

Iracemápolis | Simone Zangirolimo | |

Lourdes | Gisele Tonchis | |

Macatuba | Nelson Barbosa | |

Marabá Paulista | Elisângela Aparecida | |

Mendonça | Daiane Lippa | |

Orlândia | Danilo Fujise | |

Pindamonhangaba | Rosana Belló | |

Pirangi | Muriel Brefore | |

São Lourenço da Serra | Junio Cesar | |

Taquaritinga | Jaci Pozetti |

quinta-feira, 7 de julho de 2011

Estágio Fundap - Inscrições Abertas

As incrições estão abertas de 4 de Julho á 11 de Agosto de 2011. Ás vagas são destinadas á estudantes de nível médio, técnico e superior.

Quem pode estagiar ??

Para ser estagiário, é necessário ser estudante de cursos de ensino superior, médio ou de educação profissional de nível médio.

Atenção: para fazer estágio, é preciso estar frequentando o curso, ter idade mínima de 16 anos e possuir RG e CPF próprio.

Atenção: para fazer estágio, é preciso estar frequentando o curso, ter idade mínima de 16 anos e possuir RG e CPF próprio.

CRONOGRAMA

Período de Inscrição | Das 8h do dia 4/7/2011 às 18h do dia 11/8/2011 |

Impressão do Boleto e Pagamento da Taxa de Inscrição | Até 11/8/2011 |

Publicação da lista de inscrições confirmadas | 17/8/2011 |

Publicação do local da realização da prova | A partir do dia 26/8/2011 |

Realização da Prova | 4/9/2011 às 13h |

Publicação do Gabarito | A partir das 16h do dia 5/9/2011 |

Publicação da classificação dos credenciados | A partir do dia 16/9/2011 |

CLIQUE AQUI e assista o vídeo: " Estágio: Uma estratégia de Profissionalização "

Estágios são importantes em qualquer tipo de organização, seja ela pública, privada ou do terceiro setor (ONG).

Quem escolhe o setor público dá um passo importante, pois:

Quem escolhe o setor público dá um passo importante, pois:

- - aprende como funciona a administração pública;

- - envolve-se na prestação de serviços à comunidade;

- - exercita e promove a cidadania.

Para mais informações acesse o site da FUNDAP e realize sua inscrição.

Assinar:

Postagens (Atom)